Что такое CloudFlare и как защитить сайт от DDoS атак

Привет-привет!

В недавней статье о защите WP я писала, что как-то столкнулась с DDoS атакой на Блог SEO сектанта, и это знакомство ничего приятного не принесло. Зато я приобрела некоторые полезные знания.

Как это было

В один прекрасный день мне пришло письмо от хостера о том, что из-за DDoS атаки на мой сайт, на него поставлена «заглушка» (где нужно подтвердить переход на сайт). Таким образом, на сайт попадают только люди. Мне было сказано, что, если в течение нескольких дней я не снижу нагрузку на сервер, меня отключат (мне нужно прекратить саму себя ддосить?)))).

С этим хостером у меня уже были неприятные моменты из-за ну оооочень долгих ответов тех поддержки, и я решила поменять его. Вскоре перешла на новый хостинг, и тут началось веселье. Каждый день меня заваливали письмами о нагрузке на сервер (“использование CPU аккаунтом xxxxxxx превысило максимально допустимую суточную нагрузку“) и требованием перейти сначала на повышенный план, а потом и на выделенный сервер. Ничего из этого не работает, проверено ![]()

Поскольку спасение утопающих – дело рук самих утопающих, я поняла, что на мои вопросы поддержка адекватно не ответит, а слышать читать о повышении тарифа уже надоело. Тут я стала искать пути решения. И нашла.

Что такое CloudFlare

CloudFlare – это очень полезный сервис, который фильтрует трафик прежде, чем он попадает к вам на сайт. Соответственно, при правильной настройке можно не пустить на сайт спамеров.

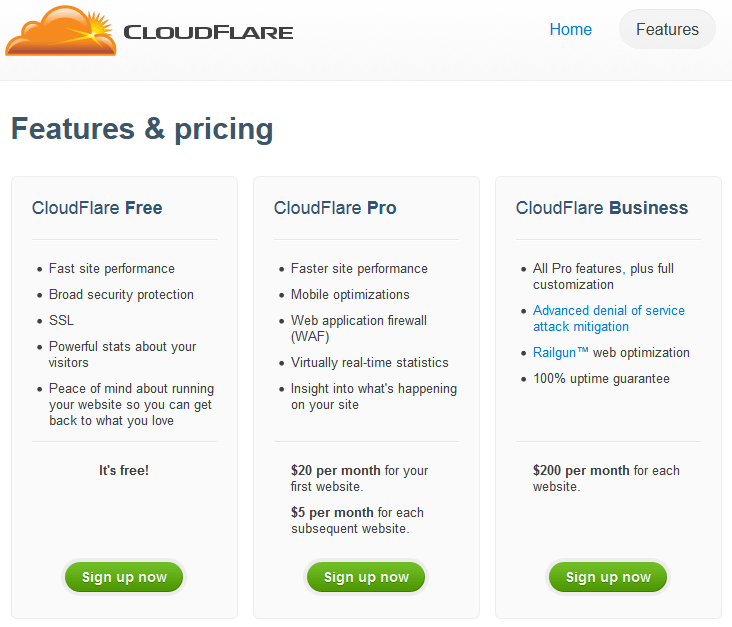

У CloudFlare есть бесплатный пакет, и это не может не радовать. Конечно, там есть не весь функционал, но снизит нагрузку на ваш сервер он поможет, так что польза от него колоссальная.

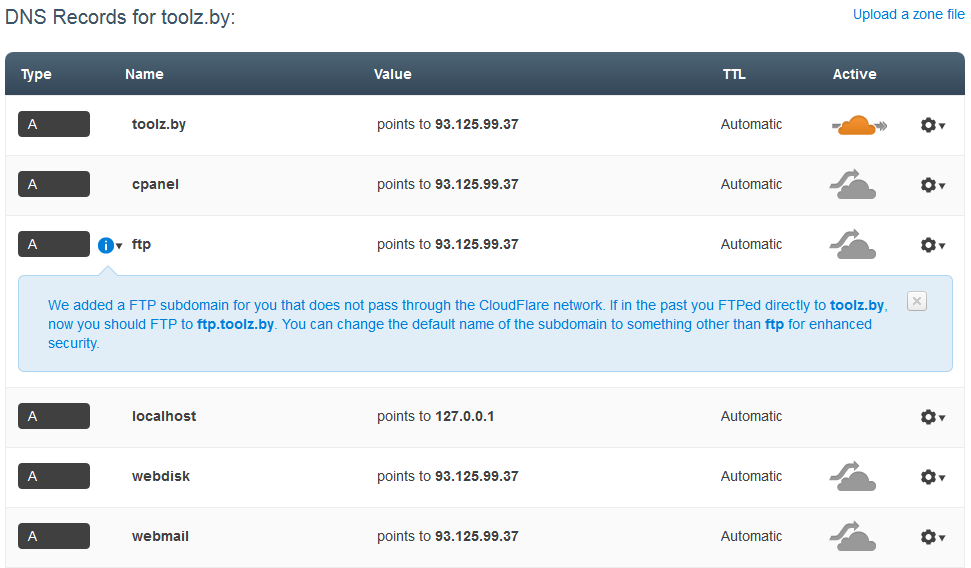

Чтобы начать пользоваться CloudFlare, нужно зарегистрироваться и добавить свой сайт/сайты. После добавления каждый сайт сканируется (это занимает около минуты), а после сканирования вам показываются все найденные данные DNS, которые вы можете поменять. Но если не знаете точно, что и как, лучше ничего не трогайте, как я ![]()

Дальше будут еще настройки, где вы сможете выбрать План, уровень защиты и безопасности. Тут вы сами должны решить, что вам нужно. Все функции и объяснения – на английском, так что для тех, кто не знает английского, Google Translate в помощь.

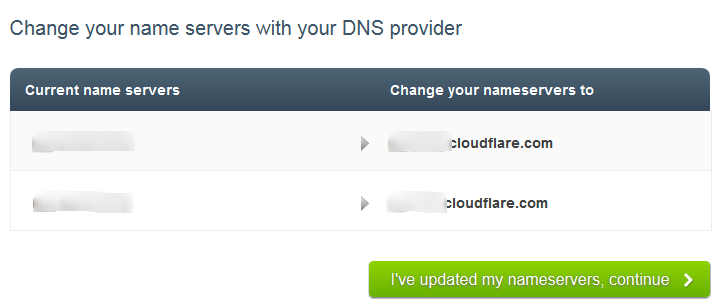

Последний этап настройки заслуживает особого внимания. Он называется Update your name servers. Здесь сказано, что для активации вам нужно поменять свои DNS сервера на хостинге.

Для меня это был сложный момент, так как я не совсем понимала, безопасно ли это. Поэтому я забросила установку CloudFlare на пару недель, пока все совсем не стало плохо с атаками. После того, как я разобралась, все стало проще.

Такая схема помогает обрезать большую часть спамерского трафика и защититься от DDoS атак, предварительно поставив необходимые настройки.

Блокировка IP адресов и стран в CloudFlare

Просто добавить сайт в сервис CloudFlare – мало, нужно еще понять, откуда идет спамерский трафик и поставить его фильтрацию. Для этого нужно собрать список атакующих IP адресов и выяснить, к каким странам они относятся (например, при помощи https://ip2location.com/). IP адреса нужно смотреть в логах на своем хостинге.

Вот несколько советов для определения спамеров в логах:

После того, как вы собрали IP адреса, заблокируйте их в CloudFlare в меню Threat control:

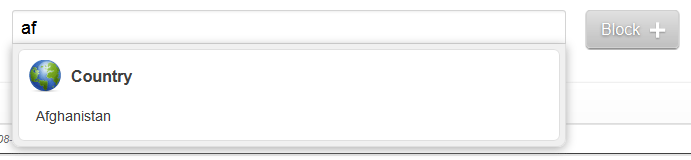

Если IP адресов из одной страны слишком много, заблокируйте всю страну

Как сделала я:

![]() Заблокировала самые активные спамные IP

Заблокировала самые активные спамные IP

![]() Прошлась по списку стран и заблокировала те, из которых меня спамили, а также те, из которых ко мне вряд ли придут посетители. Так что если вы будете в Индии и захотите почитать Блог SEO сектанта, извините.

Прошлась по списку стран и заблокировала те, из которых меня спамили, а также те, из которых ко мне вряд ли придут посетители. Так что если вы будете в Индии и захотите почитать Блог SEO сектанта, извините.

![]() Заблокировала некоторые IP в файле .htaccess (об этом ниже).

Заблокировала некоторые IP в файле .htaccess (об этом ниже).

Результаты защиты

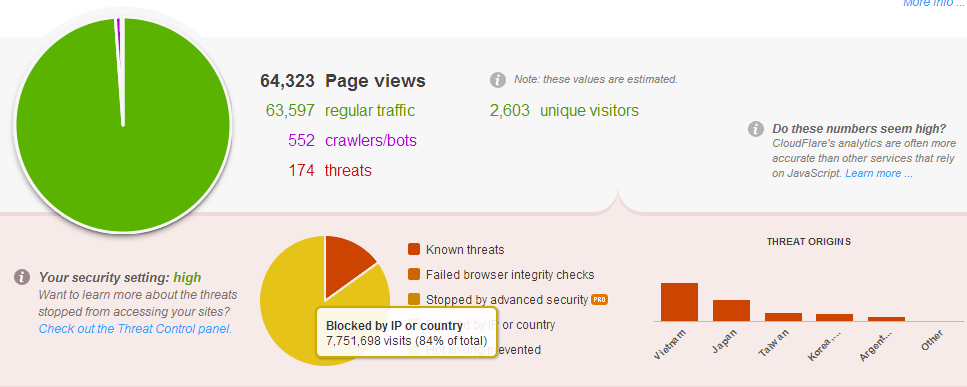

После всех настроек, можно посмотреть на аналитику заходов на сайт и спамерских атак. Эта аналитика в бесплатном плане доступна не сразу.

Как видите, трафика из заблокированных стран было более, чем много…

CloudFlare – это не полная панацея, некоторые заходы спамеров он все равно пропускает. Но не смотря на это, он оооочень сильно помогает. Однажды я провела эксперимент: отключила CloudFlare на полчаса. Сайт лег в течение 10 минут, потому что на сервер обрушилось кучу запросов, 10000 строк файла лога заполнялись за 3 секунды… Потом я снова включила CloudFlare, и за несколько часов 10000 строк файла заполнялось всего за 18 минут)))

Экстренная защита во время DDoS атаки

Все вышеперечисленные действия значительно снижают количество ненужной нагрузки на ваш сервер, но в случае самой DDoS атаки этого все равно может оказаться недостаточно.

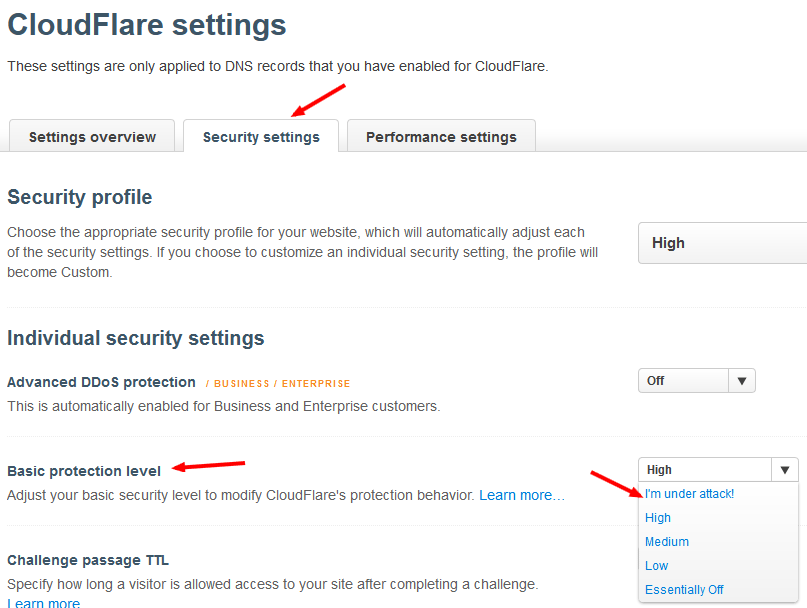

Если ваш сервер находится на грани издыхания в борьбе с DDoS атакой, то лучше воспользоваться экстренной защитой от CloudFlare. Для этого нужно зайти в настройки и включить режим «I’m under attack!».

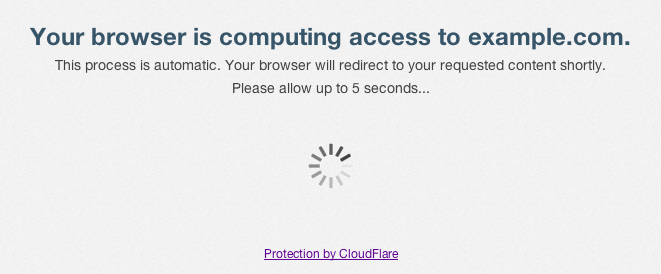

Таким образом, когда на ваш сайт будет кто-то заходить, CloudFlare проведет дополнительную проверку этого пользователя и пропустит его, если проверка пройдет успешно. Она длится всего несколько секунд и не требует ввода капчи. Для обычного пользователя она выглядит вот так:

Те, кто очень внимательно следит за Блогом SEO сектанта, должны были видеть тут такую страницу.

Как только нагрузка спала, можно выключать этот режим.

Как сменить хостера используя CloudFlare

Как я написала в начале статьи, я меняла хостера. Но он сказался еще хуже, и я переехала обратно к старому. Кому интересно, Блог SEO сектанта сейчас на Timeweb, делала попытку переехать на Reg.ru. Попытка завершилось провалом, не с моей строны. Мне показалось, что у Reg.ru изначально очень слабая защита, потому что именно неделя с ними была самой напряженной. Как только я вернулась на Timeweb, нагрузка снизилась сама. Видимо, у них стоят фильтры на уровне их серверов, а не отдельных сайтов.

Так вот когда я переносила сайт обратно на Timeweb, мне нужно было менять IP адрес и DNS. Но у меня же были поставлены DNS CloudFlare, и я не понимала, как осуществить перенос.

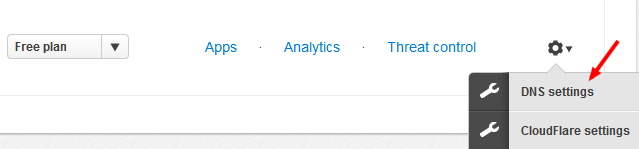

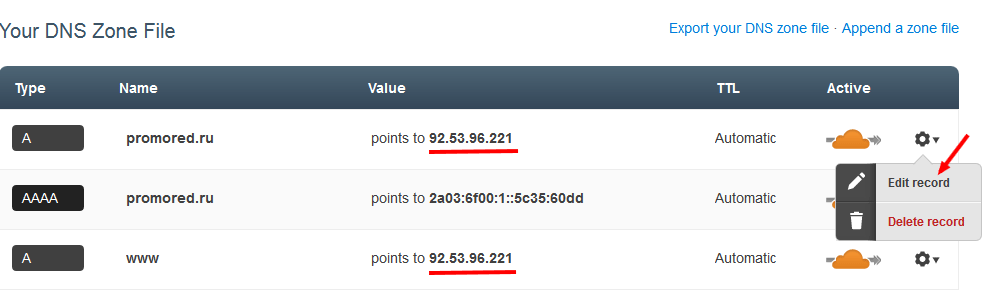

На самом деле, все просто: нужно всего лишь заменять IP адрес старого хостинга на IP адрес нового в самом CloudFlare. В панели My websites выбираете сайт и нажимаете на DNS settings

В появившемся меню нужно изменить два пункта, в которых показывается, на какой IP адрес отсылается отфильтрованный трафик после фильтрации в CloudFlare.

После этого не забудьте поставить DNS CloudFlare в панели нового хостинга.

Блокировка IP адресов в файле .htaccess

CloudFlare – это хорошо, но, как я писала выше, часть спамерского трафика все равно пробивается через его фильтры. Именно поэтому я дополнительно запретила самые активные IP адреса в файле .htaccess. Делается это очень просто:

Order Deny,Allow Deny from 46.116.149.240 Deny from 113.160.131.13 Deny from 111.246.221.15 Deny from 79.22.143.38 Deny from 111.246.221.15 Deny from 109.251.3.154 ....

Если у вас много таких адресов, этот тул будет полезен, он cгенерирует список со всеми запрещающими директивами. Вам нужно только дать ему IP адреса, которые хотите заблокировать.

В итоге всем заблокированным адресам будет выдаваться 403 ошибка. Она тоже грузит сервер, но во много раз меньше, чем загрузка полноценной страницы сайта. В логах на сервере такие заходы будут видны.

Конец

Вот такими методами я боролась с DDoS атакой и снижала нагрузку на сервер. А вы когда-нибудь сталкивались с этими задачами? Знаете ли еще какие-нибудь интересные способы? Делитесь ими в комментариях!

И не забывайте подписываться на Блог SEO сектанта, то ли еще будет ![]()

Полезная инфо, особенно для тех, кто еще с этой проблемой не сталкивался. Сохранил в закладки, надеюсь не пригодится

ПС. Уберите пожалуйста боковые соц кнопки ,они закрывают контент, очень не удобно читать.

Мне было сложно признать, что левые боты заходят на сайт постоянно. Но это так, и их блокировка будет полезна в любом случае, даже если на сайт не ведется атака.

Кнопки не уберу (не знаю, в какой раз я это уже пишу), потому что статистика по ним говорит сама за себя. Пользователи могут спокойно свернуть их стрелочкой внизу, это реально ну очень просто.

Очень полезный сервис, но не устраивает то, что довольно часто запрашивает код с картинки, что мешает читать сайт (убедился на примере вашего и других блогов).

Денис Скрипник недавно опубликовал(а)…Ошибки SEO

Интересно, расскажите о капче подробнее, пожалуйста. Я видела много сайтов, которые используют CloudFlare, но капчу мне там вводить не приходилось.

Вот скриншот страницы: https://dropbox.com/s/93rsxjdl2k7p1cd/captcha-cloud.png?dl=0

Денис Скрипник недавно опубликовал(а)…Блогеры круглого стола

Интересно. Нигде еще не встречала такого. Видимо, по каким-то параметрам ваш заход воспринимается как бот Оо

Спасибо, Кристина, очень вовремя!

У меня как раз похожая ситуация сейчас – будем бороться ))

Галина Шевалер недавно опубликовал(а)…Клише о парижанах или как французы недолюбливают своих мааасквичей

Как раз искала статью на эту тему. Спасибо за полезную информацию.

Елена недавно опубликовал(а)…Особенности ухода за кожи в зимний период

Спасибо за экскурс. Я новичок (лишь недавно решил завести свой маленький сайтик) и пока только пытаюсь разбираться. В том числе с CloudFlare, этот сервис заинтересовал более всего защитой от спам-ботов. Возник такой вопрос: Вы добавили в материалы топик об их блокировке через .htaccess. Это одновременно с работой через CloudFlare? Я так понял (может, и ошибаюсь), что IP всех посетителей в таком случае на уровне сервера видны принадлежащими CloudFlare, т.е. это не их истинные адреса. Для получения истинных IP надо устанавливать модуль mod_cloudflare на сервере, лишь тогда эта блокировка будет работать корректно (https://cloudflare.com/resources-downloads, первый раздел “Logging Real Visitor IP Addresses: mod_cloudflare for Apache httpd”). Или я всё не так понимаю?

Здравствуйте, Дмитрий.

Дело в том, что я сначала блокировала спам ботов через htaccess и только потом подключила cloudfare, так что сейчас они работают параллельно. Думаю, все это дело вполне адекватно срабатывает. Например, можно попробовать отключить свой IP адрес в htaccess – и вы не сможете зайти на сайт. Соответственно, то же самой происходит и с ботами.

Правда, узнать реальные IP адреса действительно сложно, если вы используете Cloudflare. Так что ваше дополнение очень ценно: лучше установить такой модуль.

Интересно, про какие кнопки говорил weg? Ничего нет, или Кристина их все же убрала?

Капчи на сайте то же нет. Подтверждаю.

Сам от заказной Ddos пострадал на рождество (подарок был мне).

У на хостинге проще – заглушку ставили, а у нашего по правилам сразу пожизненный бан сайта. Что я тут же и получил.

Варианты были:

- либо переходить на другой тариф с базовой защитой от Ddos

- либо искать другой хостинг с Ддос защитой, но более дешевый.

Я более дешевый не нашел, вернее попадались варианты чуть дешевле, но как подумал сколько проблем с переносом сайта (никогда этого не делал), да и потом, качество нового хостинга и службы ТП еще надо определить.

А в моем хостинге меня все устраивало на 100%. В моем понимании идеальный хостинг это когда ты вообще забываешь что он есть. Когда-то давно, когда я искал себе хостинг “свой” я выбрал из-за службы ТП. Я тогда написал один вопрос и отправил во все ТП хостингов, которые тогда присмотрел. “Мой” откликнулся в течении пары минут. На него и пошел. Они и сейчас реально работают в режиме 24/7

Пока решал вопрос с восстановлением работы сайта, теребил их вопросами и в 2 и 4 ночи и всегда быстро получал ответы.

К сожалению из-за блокировки сайта я не мог попробовать cloudfare, т.к. пробовать было уже не на чем. Как результат, взвесив все за и против, перешел на более дорогой тариф с защитой от ДДос. А вот теперь уже можно и cloudfare ппробовать настроить в дополнение. Тем более его и сама служба поддержки хостинга мне порекомендовала.

Спасибо вам за подробную статью. Подписываюсь на рассылку

Сейчас общался с ТП хостинга – мой сайт все еще продолжают усиленно Ддосить. Видимо очень не понравилось некоторым конторам, что я про них написал.

На счёт капчи некоторые сомнения. При входе на ваш сайт просил ввести циферки с капчи…

Вот ещё один отличный повод подключить cloudflare. Раньше уважал их за бесплатный CDN и крутую аналитику, даже не знал про защиту от ддоса. Спасибо за ценную информацию.

Seosko недавно опубликовал(а)…6 способов как получить логотип для вашего сайта или блога

А есть какая-то информация о том,как сервис влияет на скорость?

Судя по тому, что я читала, CF ускоряет сайт (даже бесплатный план). Но конкретных экспериментов и замеров я не проводила.

Судя по тому, что я читала, использование даже бесплатного пакета CF ускоряет сайт. Но я конкретных экспериментов и замеров не проводила.

Я тоже на хостинге таймвеб. Что интересно, 1раз в год нагрузка на СPU процессы очень сильно начинает превышать лимиты и начинаются грозные письма. Если год назад на моем основном блоге было 800-1000 посетителей в день, то сейчас там 150-200 (на других и того меньше -20-30 чел), т.к. я забросила свои сайты . Но сейчас проблемы свои я решила и хочу уже всерьез заняться инфобизнесом. И тут ломается комп, полетела материнская плата. Пока ремонт, пока все программы восстановила, на сайты не заходила, пришло время платить за хостинг (принципиально не плачу за год, экономия мизерная, зато уйти к другому провайдеру нет проблем и деньги целы), и упс.., захожу в аккаунт, а там письмо счастья, превышение нагрузки и грозное предупреждение о блокировке.При этом срок на исправление уже прошел. Пишу, что не могла зайти никуда, т.к была без компа, буду исправлять, на другой тариф не пойду, не вижу смысла, лучше уйду к другому хостеру. Тут они сменили гнев на милость и спросили, чем могут помочь. Я сказала, что идут досс атаки, пыталась решить проблему вот так, но не получается, сама в админ панель после создания дополнительной формы входа зайти не могу. Буду искать дальше. Пока письма прекратились, но нагрузка плавает, то5-6 дней в норме, то 1-2 дня превышает. Может этот сервис действительно решение проблемы. Надо попробовать. Спасибо, Кристина.

PS: вспомнила, год назад долго переписывалась со службой поддержки по поводу нагрузки и невидимости моих сайтов по нескольку часов в неделю, мальчик проговорился, что нагрузку на мой аккаунт на сервере могут создавать еще и другие пользователи таймвеб, находящиеся на том же IP адресе, что и я. После этого, видимо, испугался и тут же отключился, а переписывалась я по онлайн-чату. Кстати, я отсканировала эту переписку, если она сохранилась, конечно, надо будет найти.

Ольга недавно опубликовал(а)…Как подтверждать основной вид деятельности в 2015 году?

Спасибо за такой подробный комментарий!

Я сама уже ушла с Таймвеба, но связано это было с тем, что они изменили способы оплаты, оставив только удобные для россиян. А я из Беларуси)

Кристина, спасибо за статью. Скажите, а на каком хостинге сейчас? На мой хост массированые атаки, сайты более 2 недель лежат, ищу более надежный;-)

Я перешла на белорусский (я из Беларуси), т.к. Timeweb почему-то решил оставить те способы оплаты, которые мне совершенно неудобны.

На фри тарифе от ДДОС не защитит увы((

seoonly недавно опубликовал(а)…3 месяца хостинга БЕСПЛАТНО

Может, не идеально защищает, но польза определенно есть.

Здравствуйте

Внес сайт в CF. Вместо DNS хостера внес DNS от CF. Когда они поменялись сайт стал недоступен…

Пришлось пока откатить все назад.

Вы не знаете, что я мог сделать не так?

> Последний этап настройки заслуживает особого внимания. Он называется Update your name servers. Здесь сказано, что для активации вам нужно поменять свои DNS сервера на хостинге.

> Для меня это был сложный момент, так как я не совсем понимала, безопасно ли это. Поэтому я забросила установку CloudFlare на пару недель, пока все совсем не стало плохо с атаками. После того, как я разобралась, все стало проще.

Вот интересно, все SEO-специалисты такие образованные?

Периодически получают от хостера письма с предупреждениями и регулярно приходится банить ip адреса. атаки хоть и небольшие – сайт не ложится, но заставляют тратить время. Долго искал способ бесплатно немного снизить нагрузку, смотрел в сторону скриптов, но смущало, что они на php, а это дополнительная нагрузка и еще неизвестно больше или меньше ресурсов уйдет. Приятно был удивлен вашей статьей, так как я натыкался на такие сервисы с ценами от 15к в месяц и сразу их отбрасывал, а тут бесплатно – займусь подключением.

Большая вам, Кристина, благодарность!

Дмитрий недавно опубликовал(а)…Как сделать гиперссылку в ВК, Ворде, презентации PowerPoint, на HTML и в Excel?